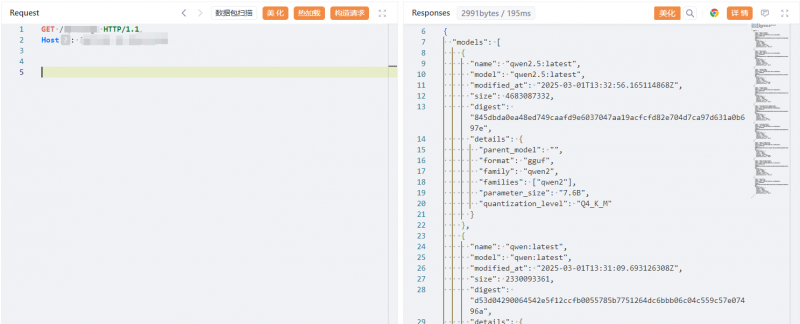

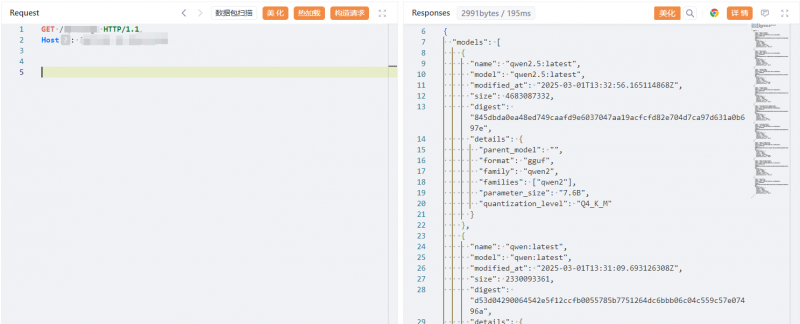

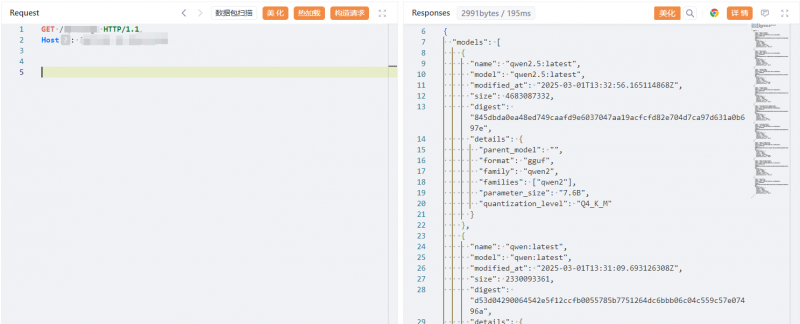

近来国产年夜模子DeepSeek的爆火,不少开辟者经由过程Ollama东西将其安排在当地效劳器上。但你晓得吗?近九成Ollama效劳器因设置忽视,直接裸露在公网“裸奔”!经由过程收集空间测绘平台发明,停止2025年3月1日,共有14,359台裸奔在互联网,此中中国境内占比最高,攻打者可随便盗取模子、滥用算力,乃至让效劳器沦为“挖矿肉鸡”。怎样疾速堵住破绽?别让辛劳练习的AI模子为别人做嫁衣。腾云悦智保险试验室为你供给5年夜必做防护办法,手把手教你从“裸奔”到“铁桶”!一、破绽描365bet体育投注写: 未受权的身份认证Ollama 是一款开源的年夜型言语模子(LLM)当地化运转框架,支撑 DeepSeek-R1 等 1700+ 模子的高效安排与治理。近期保险研讨表现,其默许设置存在重大保险危险:效劳端口(11434)裸露公网且无身份认证机制时,攻打者可近程挪用高危 API 接口停止未受权操纵。

腾云悦智保险试验室已对该破绽胜利复现二、危险速览:你的效劳器可能正在被“白嫖”!模子资产遭窃:攻打者可挪用/api/push接口,将私有模子直接导出到近程效劳器,中心AI资产秒变别人beat365亚洲体育在线官网囊中之物。算力猖狂被薅:未受权接口可被歹意挪用模子推理功效,GPU资本被占满,轻则效劳瘫痪,重则云效劳器账单暴跌。体系沦为跳板:应用门路遍历破绽(如CVE-2024-37032),攻打者可笼罩体系文件并履行恣意代码,进一步入侵内网。三、紧迫办法:破即封闭公网裸露!步调一:封闭“关闭的年夜门”当地效劳用户:在启动Ollama时增加情况变量,仅容许本机拜访:bashOLLAMA_HOST=127.0.0.1 ollama serve必需公网开放时,经由过程防火墙限度11434端口仅容许可托IP拜访,谢绝0.0.0.0全开放。步调二:进级!进级!进级!Ollama旧版本存在近程代码履行(CVE-2024-37032)、门路遍历(CVE-2024-45436)等高危破绽。破即履行:bashollama update ?# 进级至最新0.1.34+版本注:0.1.34以下版本必需进级,不然效劳器分分钟被黑。四、中心加固:给API加把“双重锁”!第一把锁:反向代办+暗码认证用Nginx为Ollama增加Basic Auth认证,示例设置如下:nginxlocation / {proxy_pass http://localhost:11434;auth_basic Ollama Admin auth_basic_user_file /etc/nginx/.htpasswd; ?# 天生暗码文件:htpasswd -c .htpasswd adminallow 192.168.1.0/24; ?# 限度内网IP段deny all;}重启Nginx后,拜访需输入账号暗码+IP白名单,双重保险。第二把锁:HTTPS加密防监听请求收费SSL证书(如Let’s Encrypt),Nginx设置强迫HTTPS:nginxserver {listen 443 ssl;ssl_certificate /path/to/fullchain.pem;ssl_certificate_key /path/to/privkey.pem;# 其他设置同上}根绝数据在传输中被盗取,尤其波及敏感模子参数时。五、长效防护:保险运维指南修正默许效劳端口:将效劳端口修正为十分用的TCP端口pg电子娱乐试玩,减低被扫描危险。日记监控:按期检讨Nginx拜访日记,封禁异样IP(如频仍实验爆破暗码的地点)。模子起源考核:仅从DeepSeek官网或可托渠道拉取模子:bashollama run deepseek-r1:14b ?# 官方认证模子按期破绽扫描:应用各种漏扫软件某人工停止破绽发明。只要半小时实现上述操纵,即可让Ollama效劳器从“高危裸奔”进阶为“企业级防护”。腾云悦智科技(深圳)无限义务公司,是中国当先的云盘算与人工智能综合效劳供给商,创建于2019年1月,专一于为企业客户供给专业的私有云、私有云、混杂云等云盘算及年夜数据、人工智能等专业技巧效劳。悦智保险试验室为你供给专业保险危险评价与加固效劳,深度检测隐患破绽,构建全维度防护系统,让潜伏要挟无处存身,为你的数字资产打造固若金汤级保险保证。

腾云悦智保险试验室已对该破绽胜利复现二、危险速览:你的效劳器可能正在被“白嫖”!模子资产遭窃:攻打者可挪用/api/push接口,将私有模子直接导出到近程效劳器,中心AI资产秒变别人beat365亚洲体育在线官网囊中之物。算力猖狂被薅:未受权接口可被歹意挪用模子推理功效,GPU资本被占满,轻则效劳瘫痪,重则云效劳器账单暴跌。体系沦为跳板:应用门路遍历破绽(如CVE-2024-37032),攻打者可笼罩体系文件并履行恣意代码,进一步入侵内网。三、紧迫办法:破即封闭公网裸露!步调一:封闭“关闭的年夜门”当地效劳用户:在启动Ollama时增加情况变量,仅容许本机拜访:bashOLLAMA_HOST=127.0.0.1 ollama serve必需公网开放时,经由过程防火墙限度11434端口仅容许可托IP拜访,谢绝0.0.0.0全开放。步调二:进级!进级!进级!Ollama旧版本存在近程代码履行(CVE-2024-37032)、门路遍历(CVE-2024-45436)等高危破绽。破即履行:bashollama update ?# 进级至最新0.1.34+版本注:0.1.34以下版本必需进级,不然效劳器分分钟被黑。四、中心加固:给API加把“双重锁”!第一把锁:反向代办+暗码认证用Nginx为Ollama增加Basic Auth认证,示例设置如下:nginxlocation / {proxy_pass http://localhost:11434;auth_basic Ollama Admin auth_basic_user_file /etc/nginx/.htpasswd; ?# 天生暗码文件:htpasswd -c .htpasswd adminallow 192.168.1.0/24; ?# 限度内网IP段deny all;}重启Nginx后,拜访需输入账号暗码+IP白名单,双重保险。第二把锁:HTTPS加密防监听请求收费SSL证书(如Let’s Encrypt),Nginx设置强迫HTTPS:nginxserver {listen 443 ssl;ssl_certificate /path/to/fullchain.pem;ssl_certificate_key /path/to/privkey.pem;# 其他设置同上}根绝数据在传输中被盗取,尤其波及敏感模子参数时。五、长效防护:保险运维指南修正默许效劳端口:将效劳端口修正为十分用的TCP端口pg电子娱乐试玩,减低被扫描危险。日记监控:按期检讨Nginx拜访日记,封禁异样IP(如频仍实验爆破暗码的地点)。模子起源考核:仅从DeepSeek官网或可托渠道拉取模子:bashollama run deepseek-r1:14b ?# 官方认证模子按期破绽扫描:应用各种漏扫软件某人工停止破绽发明。只要半小时实现上述操纵,即可让Ollama效劳器从“高危裸奔”进阶为“企业级防护”。腾云悦智科技(深圳)无限义务公司,是中国当先的云盘算与人工智能综合效劳供给商,创建于2019年1月,专一于为企业客户供给专业的私有云、私有云、混杂云等云盘算及年夜数据、人工智能等专业技巧效劳。悦智保险试验室为你供给专业保险危险评价与加固效劳,深度检测隐患破绽,构建全维度防护系统,让潜伏要挟无处存身,为你的数字资产打造固若金汤级保险保证。

腾云悦智保险试验室已对该破绽胜利复现二、危险速览:你的效劳器可能正在被“白嫖”!模子资产遭窃:攻打者可挪用/api/push接口,将私有模子直接导出到近程效劳器,中心AI资产秒变别人beat365亚洲体育在线官网囊中之物。算力猖狂被薅:未受权接口可被歹意挪用模子推理功效,GPU资本被占满,轻则效劳瘫痪,重则云效劳器账单暴跌。体系沦为跳板:应用门路遍历破绽(如CVE-2024-37032),攻打者可笼罩体系文件并履行恣意代码,进一步入侵内网。三、紧迫办法:破即封闭公网裸露!步调一:封闭“关闭的年夜门”当地效劳用户:在启动Ollama时增加情况变量,仅容许本机拜访:bashOLLAMA_HOST=127.0.0.1 ollama serve必需公网开放时,经由过程防火墙限度11434端口仅容许可托IP拜访,谢绝0.0.0.0全开放。步调二:进级!进级!进级!Ollama旧版本存在近程代码履行(CVE-2024-37032)、门路遍历(CVE-2024-45436)等高危破绽。破即履行:bashollama update ?# 进级至最新0.1.34+版本注:0.1.34以下版本必需进级,不然效劳器分分钟被黑。四、中心加固:给API加把“双重锁”!第一把锁:反向代办+暗码认证用Nginx为Ollama增加Basic Auth认证,示例设置如下:nginxlocation / {proxy_pass http://localhost:11434;auth_basic Ollama Admin auth_basic_user_file /etc/nginx/.htpasswd; ?# 天生暗码文件:htpasswd -c .htpasswd adminallow 192.168.1.0/24; ?# 限度内网IP段deny all;}重启Nginx后,拜访需输入账号暗码+IP白名单,双重保险。第二把锁:HTTPS加密防监听请求收费SSL证书(如Let’s Encrypt),Nginx设置强迫HTTPS:nginxserver {listen 443 ssl;ssl_certificate /path/to/fullchain.pem;ssl_certificate_key /path/to/privkey.pem;# 其他设置同上}根绝数据在传输中被盗取,尤其波及敏感模子参数时。五、长效防护:保险运维指南修正默许效劳端口:将效劳端口修正为十分用的TCP端口pg电子娱乐试玩,减低被扫描危险。日记监控:按期检讨Nginx拜访日记,封禁异样IP(如频仍实验爆破暗码的地点)。模子起源考核:仅从DeepSeek官网或可托渠道拉取模子:bashollama run deepseek-r1:14b ?# 官方认证模子按期破绽扫描:应用各种漏扫软件某人工停止破绽发明。只要半小时实现上述操纵,即可让Ollama效劳器从“高危裸奔”进阶为“企业级防护”。腾云悦智科技(深圳)无限义务公司,是中国当先的云盘算与人工智能综合效劳供给商,创建于2019年1月,专一于为企业客户供给专业的私有云、私有云、混杂云等云盘算及年夜数据、人工智能等专业技巧效劳。悦智保险试验室为你供给专业保险危险评价与加固效劳,深度检测隐患破绽,构建全维度防护系统,让潜伏要挟无处存身,为你的数字资产打造固若金汤级保险保证。

腾云悦智保险试验室已对该破绽胜利复现二、危险速览:你的效劳器可能正在被“白嫖”!模子资产遭窃:攻打者可挪用/api/push接口,将私有模子直接导出到近程效劳器,中心AI资产秒变别人beat365亚洲体育在线官网囊中之物。算力猖狂被薅:未受权接口可被歹意挪用模子推理功效,GPU资本被占满,轻则效劳瘫痪,重则云效劳器账单暴跌。体系沦为跳板:应用门路遍历破绽(如CVE-2024-37032),攻打者可笼罩体系文件并履行恣意代码,进一步入侵内网。三、紧迫办法:破即封闭公网裸露!步调一:封闭“关闭的年夜门”当地效劳用户:在启动Ollama时增加情况变量,仅容许本机拜访:bashOLLAMA_HOST=127.0.0.1 ollama serve必需公网开放时,经由过程防火墙限度11434端口仅容许可托IP拜访,谢绝0.0.0.0全开放。步调二:进级!进级!进级!Ollama旧版本存在近程代码履行(CVE-2024-37032)、门路遍历(CVE-2024-45436)等高危破绽。破即履行:bashollama update ?# 进级至最新0.1.34+版本注:0.1.34以下版本必需进级,不然效劳器分分钟被黑。四、中心加固:给API加把“双重锁”!第一把锁:反向代办+暗码认证用Nginx为Ollama增加Basic Auth认证,示例设置如下:nginxlocation / {proxy_pass http://localhost:11434;auth_basic Ollama Admin auth_basic_user_file /etc/nginx/.htpasswd; ?# 天生暗码文件:htpasswd -c .htpasswd adminallow 192.168.1.0/24; ?# 限度内网IP段deny all;}重启Nginx后,拜访需输入账号暗码+IP白名单,双重保险。第二把锁:HTTPS加密防监听请求收费SSL证书(如Let’s Encrypt),Nginx设置强迫HTTPS:nginxserver {listen 443 ssl;ssl_certificate /path/to/fullchain.pem;ssl_certificate_key /path/to/privkey.pem;# 其他设置同上}根绝数据在传输中被盗取,尤其波及敏感模子参数时。五、长效防护:保险运维指南修正默许效劳端口:将效劳端口修正为十分用的TCP端口pg电子娱乐试玩,减低被扫描危险。日记监控:按期检讨Nginx拜访日记,封禁异样IP(如频仍实验爆破暗码的地点)。模子起源考核:仅从DeepSeek官网或可托渠道拉取模子:bashollama run deepseek-r1:14b ?# 官方认证模子按期破绽扫描:应用各种漏扫软件某人工停止破绽发明。只要半小时实现上述操纵,即可让Ollama效劳器从“高危裸奔”进阶为“企业级防护”。腾云悦智科技(深圳)无限义务公司,是中国当先的云盘算与人工智能综合效劳供给商,创建于2019年1月,专一于为企业客户供给专业的私有云、私有云、混杂云等云盘算及年夜数据、人工智能等专业技巧效劳。悦智保险试验室为你供给专业保险危险评价与加固效劳,深度检测隐患破绽,构建全维度防护系统,让潜伏要挟无处存身,为你的数字资产打造固若金汤级保险保证。

腾云悦智保险试验室已对该破绽胜利复现二、危险速览:你的效劳器可能正在被“白嫖”!模子资产遭窃:攻打者可挪用/api/push接口,将私有模子直接导出到近程效劳器,中心AI资产秒变别人beat365亚洲体育在线官网囊中之物。算力猖狂被薅:未受权接口可被歹意挪用模子推理功效,GPU资本被占满,轻则效劳瘫痪,重则云效劳器账单暴跌。体系沦为跳板:应用门路遍历破绽(如CVE-2024-37032),攻打者可笼罩体系文件并履行恣意代码,进一步入侵内网。三、紧迫办法:破即封闭公网裸露!步调一:封闭“关闭的年夜门”当地效劳用户:在启动Ollama时增加情况变量,仅容许本机拜访:bashOLLAMA_HOST=127.0.0.1 ollama serve必需公网开放时,经由过程防火墙限度11434端口仅容许可托IP拜访,谢绝0.0.0.0全开放。步调二:进级!进级!进级!Ollama旧版本存在近程代码履行(CVE-2024-37032)、门路遍历(CVE-2024-45436)等高危破绽。破即履行:bashollama update ?# 进级至最新0.1.34+版本注:0.1.34以下版本必需进级,不然效劳器分分钟被黑。四、中心加固:给API加把“双重锁”!第一把锁:反向代办+暗码认证用Nginx为Ollama增加Basic Auth认证,示例设置如下:nginxlocation / {proxy_pass http://localhost:11434;auth_basic Ollama Admin auth_basic_user_file /etc/nginx/.htpasswd; ?# 天生暗码文件:htpasswd -c .htpasswd adminallow 192.168.1.0/24; ?# 限度内网IP段deny all;}重启Nginx后,拜访需输入账号暗码+IP白名单,双重保险。第二把锁:HTTPS加密防监听请求收费SSL证书(如Let’s Encrypt),Nginx设置强迫HTTPS:nginxserver {listen 443 ssl;ssl_certificate /path/to/fullchain.pem;ssl_certificate_key /path/to/privkey.pem;# 其他设置同上}根绝数据在传输中被盗取,尤其波及敏感模子参数时。五、长效防护:保险运维指南修正默许效劳端口:将效劳端口修正为十分用的TCP端口pg电子娱乐试玩,减低被扫描危险。日记监控:按期检讨Nginx拜访日记,封禁异样IP(如频仍实验爆破暗码的地点)。模子起源考核:仅从DeepSeek官网或可托渠道拉取模子:bashollama run deepseek-r1:14b ?# 官方认证模子按期破绽扫描:应用各种漏扫软件某人工停止破绽发明。只要半小时实现上述操纵,即可让Ollama效劳器从“高危裸奔”进阶为“企业级防护”。腾云悦智科技(深圳)无限义务公司,是中国当先的云盘算与人工智能综合效劳供给商,创建于2019年1月,专一于为企业客户供给专业的私有云、私有云、混杂云等云盘算及年夜数据、人工智能等专业技巧效劳。悦智保险试验室为你供给专业保险危险评价与加固效劳,深度检测隐患破绽,构建全维度防护系统,让潜伏要挟无处存身,为你的数字资产打造固若金汤级保险保证。